Antywirusy ze Sklepu Play rozprzestrzeniały trojany bankowe!

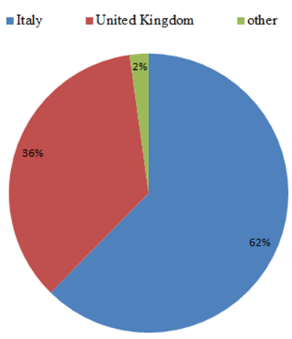

Sześć aplikacji udających rozwiązania antywiursowe ze Sklepu Google Play rozprzestrzeniało malware bankowy Sharkbot – poinformował stojący za odkryciem Check Point Research. Większość ofiar cyberprzestępców pochodziła z Włoch (62%) oraz Wielkiej Brytanii (36%). Co ciekawe, aplikacje posiadały wdrożoną funkcję geofencing, która pozwalała na ominięcie użytkowników z Chin, Indii, Rumunii, Rosji, Ukrainy i Białorusi.

Aplikacje znajdujące się w sklepie Google Play nie zawsze okazują się bezpieczne, o czym mogą przekonać się niektórzy, pechowi użytkownicy Androida. Tym razem filtry bezpieczeństwa ominęło sześć aplikacji podszywających się pod antywirusy. Były to: Atom Clean-Booster, Antivirus Super Cleaner, Alpha Antivirus, Powerful Cleaner oraz dwie o takich samych nazwach - Center Security – Antivirus. Ich twórcami było trzech deweloperów: Zbynek Adamcik, Adelmio Pagnotto oraz Bingo Like Inc.

Zdaniem specjalistów bezpieczeństwa z Check Point Research, którzy stali za wykryciem szkodliwych programów, wszystkie z aplikacji posiadały zaszyty malware Sharkbot, potrafiący wykradać dane uwierzytelniające i informacje bankowe swoich ofiar. Sharkbot zachęca ofiary przede wszystkim do wprowadzania swoich danych w okna naśladujące formularze uwierzytelniające, a następnie wysyła je na złośliwy serwer.

Analitycy Check Point Research nie posiadają wystarczających dowodów, by przypisać ataki konkretnej grupie cyberprzestępczej. Uważają jednak, że hakerzy porozumiewają się po rosyjsku. Co więcej, złośliwe oprogramowanie omijało użytkowników urządzeń z Chin, Indii, Rumunii, Rosji oraz Białorusi i Ukrainy.

Zaledwie w ciągu tygodnia cyberprzestępcy przejęli dane z ponad 1000 adresów IP, a każdego dnia liczba ofiar wzrastała o około 100. Z kolei wg statystyk Google Play, sześć złośliwych aplikacji zostało pobranych łącznie ponad 11 tys. razy. Większość ofiar pochodziła z Włoch oraz Wielkiej Brytanii.

- Odkryliśmy sześć aplikacji w sklepie Google Play, które rozprzestrzeniały złośliwe oprogramowanie Sharkbot, kradnące dane uwierzytelniające i informacje bankowe. Patrząc na liczbę instalacji, możemy założyć, że cyberprzestępcy trafili w dziesiątkę ze względu na metodę rozprzestrzeniania się złośliwego oprogramowania. Strategicznie wybrali lokalizację aplikacji w Google Play, które cieszą się zaufaniem użytkowników. Na uwagę zasługuje również to, że cyberprzestępcy wysyłają do ofiar wiadomości push zawierające złośliwe linki, co prowadzi do powszechniejszego przyjęcia– mówi Alexander Chailytko, Cyber Security, Research & Innovation Manager w Check Point Software.

Po zidentyfikowaniu aplikacji Check Point Research zgłosiło swoje uwagi do Google, które po ponownym ich zbadaniu przystąpiło do trwałego usunięcia ze Sklepu Play. W dniu zgłoszenia grupa NCC opublikowała osobne badanie dotyczące Sharkbota, w którym wymieniono jedną ze złośliwych aplikacji.